ABD Devletine Gizli Bulut: Azure Confidential Computing ile Yeni Dönem

İlk Bakışta: Gerçekten “Gizli” Bir Bulut Mümkün mü?

İtiraf edeyim, Dürüst olayım, devlet tarafında çalışan biriyseniz mutlaka duymuşsunuzdur; en çok kafayı taktıkları soru şu: “Yahu, bizim veriler hakikaten kimse tarafından kurcalanamıyor mu?” Mesela geçen yaz (yanlış hatırlamıyorsam Temmuz’du), bir enerji bakanlığı işi vardı; sırf bu yüzden 6 ay boyunca USB ile air-gap veri taşımaktan bıkmadılar. Microsoft’un Azure Confidential Computing diye yeni bir bulut makinesi duyurması ve bunu ABD devletinin her türlü gizlilik seviyesine açtığını görünce açıkçası bir an umutlandım. Şimdi RAM’in içinde duran bilgiye bile ulaşmak imkânsız mı? Cidden öyle mi yani?

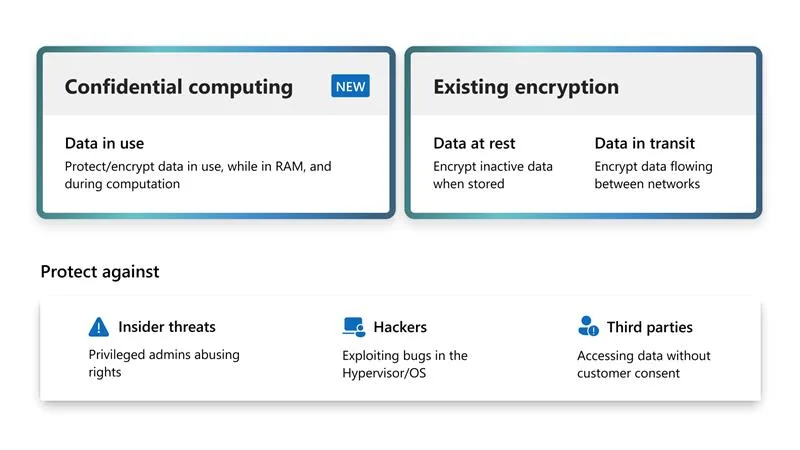

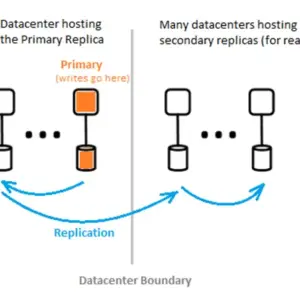

Veriniz ister uçtan uca şifreli olsun, işlem sırasında çırılçıplak kalıyor; Confidential Computing tam o anda sahneye çıkıyor.

Confidential Computing Ne Demek? Bildiğiniz Şifrelemeden Farklı Ne Var?

Anlatırken arada şöyle örnekliyorum – banka kasası düşünün: Kasaya girerken anahtar lazım eyvallah ama içerideyken gözetlenip gözetlenmediğinize dair kim garanti veriyor? ACC’nin olayı burada başlıyor işte; depolama ya da aktarım esnasında değil, işlerken de veri tamamen yalıtılmış durumda.

Peki sihrin kaynağı ne derseniz… Donanımda tümleşik Trusted Execution Environment (TEE), yani sistemin can damarında ayrı küçük bir bölge yaratıyor ve oradaki işlemler – kodunuzun çalıştığı bellek dahil – başka VM’den tutun da hypervisor’a kadar herkesten kopuk. Yani admin olsanız da unutun! Bunu AMD SEV-SNP gibi teknolojilere borçluyuz diyebilirim. Az önceki kasa örneğini genişletelim; hem çelikten yapılmış hem de Harry Potter’dan fırlamış gibi üstüne görünmezlik pelerini serilmiş!

Kendi lab ortamımda ilk defa Azure Confidential VM’i kurup denediğimde (Logosoft’ta test etmişimdir Mart gibi), sandbox’ın dışından bellekteki sürece uzanamamak garip biçimde insanı rahatlatıyor (kendi tecrübem). Tabii ki tek renkli tablo çizmek istemem; uygulama uyumu konusu hâlâ insana epey saç baş yoldurtuyor.

Neden ABD Devleti İçin Bu Kadar Önemli?

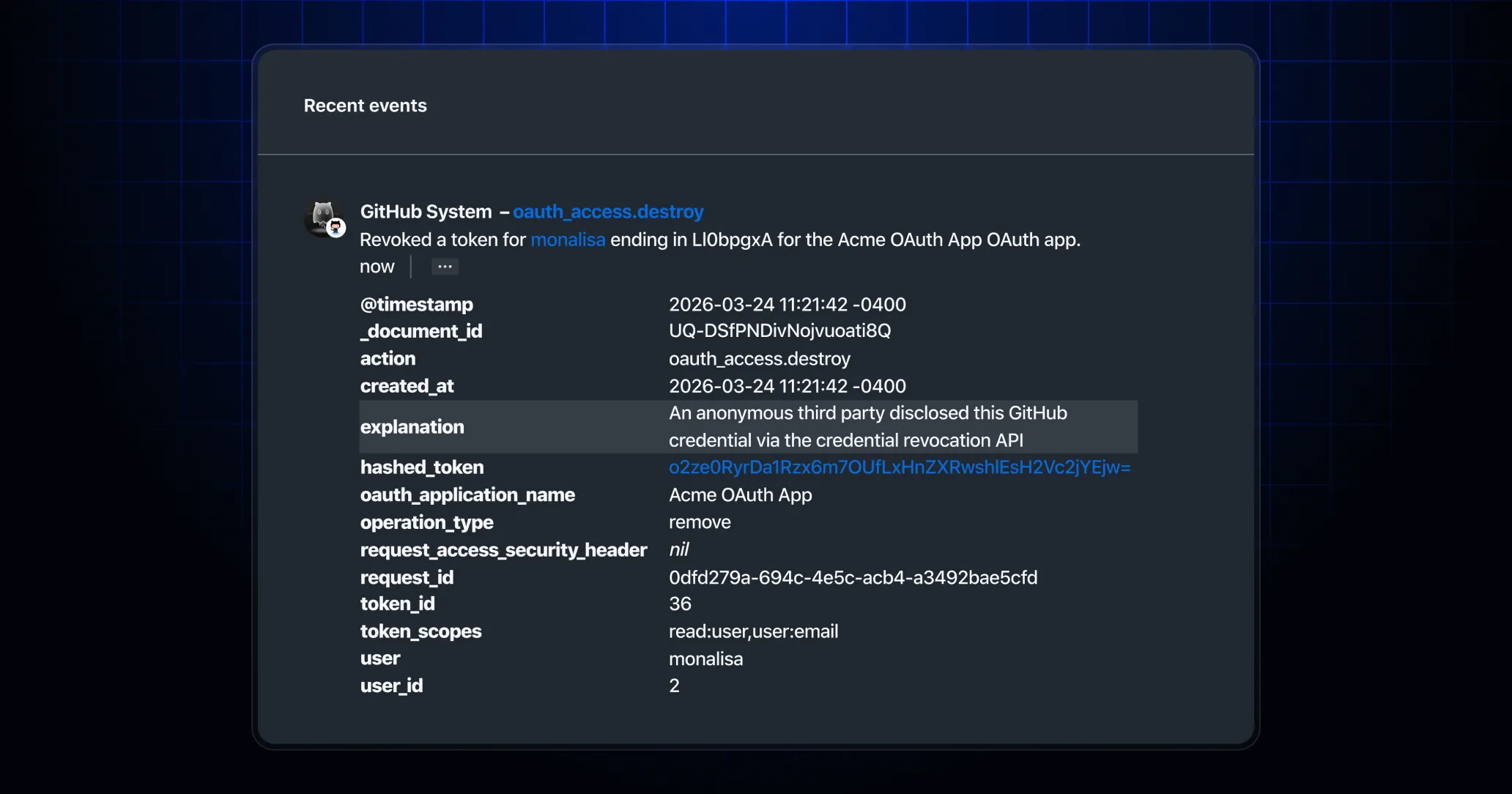

Bence kritik kırılım noktası burası zaten. Kamu tarafında teknik güvenlik kadar düzenleyici mevzuat baskısı, veri egemenliği, içeriden sızıntı ihtimali ve herkesin diline dolanan sıfır güven bakışı devreye giriyor. Geçen yıl Savunma Bakanlığı’nın buluta geçiş toplantısında yaşadığım ufak sahneyi paylaşayım:

- Biri sordu – “Sunucu yöneticisi gidip memory dump alsa ne olacak?”

- Cevap gelmiyor… Herkes birbirine bakıp duruyor.

- Tam burada ACC masaya yumruğu koyuyor aslında.

Tam Olarak Ne Sunuyor? İşin Pratiği

Açık konuşacağım — teknoloji havalı görünüyor olabilir ama kullanamazsak anlamı yok tabii ki! Son birkaç aydır bazı kamu projelerinde bizzat kullandığım için söyleyebilirim; özellikle hassas vatandaş bilgileri olan sağlık projesinde (Aralık’ta Ankara’da geçti bu tecrübe) Confidential VM’lerin artıları baya netleşti:

- Düşük Seviye Erişim Engeli: Sadece o an çalışan kod belleğe erişebiliyor; ister bulut yöneticisi olun ister saldırgan hiç fark etmiyor — yol kapalı.

- Kendi Kendini Doğrulama: Attestation servisleriyle (örneğin Secure Key Release), makinenizin gerçekten confidential altyapıda döndüğünden emin olabiliyorsunuz — içiniz rahat ediyor.

- Daha Esnek Senaryolar: Eskiden on-prem’de izole etmek zorunda kaldığınız uygulamalar artık doğrudan cloud’da koşabilir oldu; fiziksel izolasyon derdi azalınca hareket alanınız genişledi resmen.

- Konsolidasyon Fırsatı: Önceden ayrı sunucular gerektiren iş yüklerini tek yerde toplayıp maliyet/fonksiyon dengesini daha iyi oturtabilirsiniz — pratikte ciddi kolaylık getiriyor.

Peki Ya Eksileri? Beklentiler & Hayal Kırıklıkları

Bakın, Aman pembe gözlükle yaklaşmayın! Kullanıcı deneyimi açısından hâlâ takılan yerler mevcut mesela: (yanlış duymadınız) ABD Gizli Bulutlarında GPT-5.2 Dönemi: Sıradan Bir Modelden Çok Daha Fazlası yazımızda da bu konuya değinmiştik. Azure H200 GPU’larla Gizli Bulutlarda Yapay Zekâ: Gerçekten Neler Değişiyor? yazımızda da bu konuya değinmiştik. Koddan Buluta: azd ile AI Ajanınızı Microsoft Foundry’ye Dakikalar İçinde Taşıyın yazımızda da bu konuya değinmiştik.

- Sertifika işleri başlarda kafa karıştırıcı gelebilir — mevzuata uygun konfigüre etmezseniz işler sarpa sarar vallahi!

- Bazı donanımlar veya köhne uygulamalarla entegre etmek yorucu oluyor; .NET Framework’lü eski tip yazılımlarda taşları oynatmak gerekti (Haziran’da Ankara’daki migrasyonda hala kabus olarak aklımda!).

- Küçük ama mühim nokta; performans kaygısını herkes sorar… Benim testlerde %5-10 arasında bir oynama gördüm fakat kritik operasyonlarda çoğunlukla tolere edilebilir düzeydeydi.

Zor Sorulara Net Yanıtlar — Pratikte Sizi Neler Bekler?

Aslında, Sahada genellikle garip sorular geliyor önüme, mesela aşağıdakiler gibi — hepsinin cevabını ezberledim artık!

| Soru | Gerçek Cevaplar |

|---|---|

| “Hypervisor hack’lense ne olur?” | TEE sınırlarından çıkmadıkça belleğe kimse dokunamaz – gönül ferahlığıyla söylüyorum, teoride güvenebilirsiniz! |

| “Admin bellek okursa?” | Hayır mümkün değil – dump komutu direkt hata verir zaten! |

| “Kendi attestation kontrolümüzü yapabilir miyiz?” | Tabii ki! Secure Key Release veya benzeri araçlarla kendi doğrulamanızı oluşturmak elinizde. |

| “Hangi senaryoda asla kullanmam?” | Çok eski ya da donanımla fazla haşır neşir workload varsa migration sancılıdır… Orada klasik VM mantıklı olurdu bence. |

| “Maliyet artar mı?” | Az biraz evet, lisanslama ve platform fiyatları daha yukarıda geziniyor ama fiziksel izolasyon külfetinden kurtardığı için toplamda avantaj sağlıyor diyebilirim. |

Sektörden Kendi Notlarım ve Tavsiyelerim

Aklınızdan çıkmasın istediğim üç temel kural bırakıyorum size — bunların hepsi ter dökerek öğrenildi vallahi:

- Migrasyonu aceleye getirmeyin; Önce pilot ortamda workload davranışlarını deneyin ve attestation zincirini sil baştan simüle edin derim ben size.

- Dökümantasyona odaklanın; Bilhassa SKR ile TEE workflow’u atlanırsa gece sabaha kadar debug yapmak kaçınılmaz oluyor (yaşayan bilir!).

- Ekip içi iletişim farz; Kodlayan ekiplerle altyapıyı yönetenlerin aynı dili konuşması lazım yoksa sonradan kriz çıkar — geçen ay e-devlette izin yanlış atanmıştı, iki hafta kayboldu elimizde…

Bazen küçücük aksilikler büyük sıkıntıya dönüşebilir… Sertifika hataları domino etkisiyle peşi sıra başka sorunlara sebep oluyor aman dikkat!

Kapanış — Yolun Başındayız Ama Umut Büyük!

Birkaç yıl evvel “bulutta gizlilik” lafını ortaya atsaydınız çoğu kamu kurumu yüzünüzü ekşitirdi açıkçası; şimdi ise Confidential Computing hakikaten oyunun seyrini değiştiriyor desem abartmış olmam. Elbette henüz istenilen noktadan uzağız—pratik sıkıntısı bol! Ama getirdiği özgürlükle birlikte yeni projelerde eski usule dönmek isteyen neredeyse hiç duymuyorum çevremden…

Azure Storage API’larında Entra ID ve RBAC Dönemi:

Pratikte Ne Değişti? & PostgreSQL ile Bulutta Sıçrama:

Azure’da Modern Veri Gücünün Şifreleri .

Sıkça Sorulan Sorular

Azure Confidential Computing nedir?

Azure Confidential Computing, verilerin işlem sırasında bile şifreli ve izole tutulmasını sağlayan bir teknoloji. Böylece veriler RAM’de bile dışarıdan erişilemez, bu da özellikle devlet ve kritik sektörler için ekstra güvenlik demek.

Trusted Execution Environment (TEE) nasıl çalışıyor?

TEE, donanım seviyesinde ayrılmış güvenli bir alan yaratıyor. Burada çalışan kod ve veriler, işletim sistemi veya hypervisor gibi sistem bileşenlerinden bile izole oluyor. Yani, süper admin olsanız bile bu alana müdahale etmek imkânsız.

Azure Confidential Computing’i kullanmak zor mu?

Deneyimime göre kurulumu ve kullanımı çok karmaşık değil ama uygulama uyumu konusunda bazen sorunlar yaşanabiliyor. Özellikle eski uygulamalar veya özel kütüphanelerle uyum sağlamak bazen ekstra çaba gerektiriyor.

Bu teknoloji neden özellikle ABD devleti için önemli?

ABD gibi yüksek güvenlik gerektiren devlet kurumları için veri egemenliği ve içeriden sızıntı riskini minimize etmek kritik. Azure Confidential Computing, bu tür riskleri donanım seviyesinde engelleyerek mevzuat ve güvenlik beklentilerine cevap veriyor.

USB ile air-gap veri taşımaya artık gerek kalır mı?

Deneyimlerime göre, Confidential Computing teknolojisi air-gap gibi geleneksel yöntemlere alternatif olabilir. Artık veriler hem aktarımda hem de işlem sırasında korunuyor, dolayısıyla fiziksel veri taşıma zorunluluğu azalıyor.

Kaynaklar ve İleri Okuma

Azure Confidential Computing – Microsoft Docs

Announcing Azure Confidential VM Preview – Azure Blog

Azure Confidential Computing GitHub Repository

İlgili Yazılar

Microsoft Azure & Office 365 Çözüm Uzmanı | Logosoft Bilişim'de Azure Danışmanı. 20+ yıl BT deneyimi, 6+ Azure sertifikası (AZ-305, AZ-104, AZ-500, AZ-400). Kurumsal bulut göçleri, güvenlik mimarisi, FinOps ve DevOps dönüşümü konularında stratejik danışmanlık sunuyorum. Bu blogda Azure, yapay zeka, Kubernetes ve modern bulut teknolojileri hakkında güncel içerikler paylaşıyorum.

Yorum gönder