Azure Integrated HSM: Güvenin Donanım Katmanına İnişi

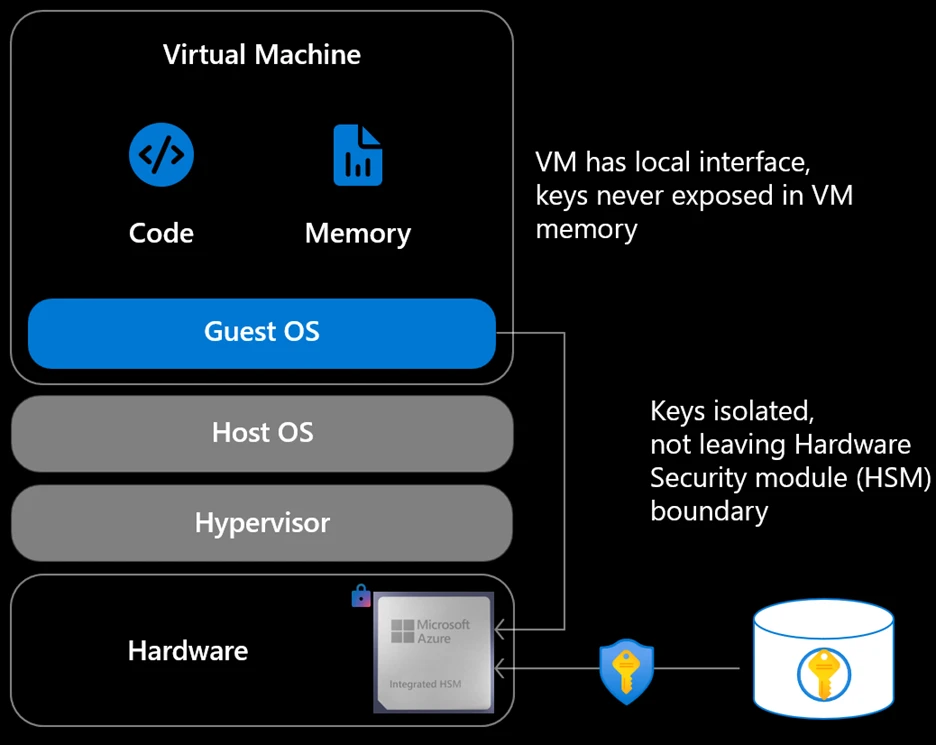

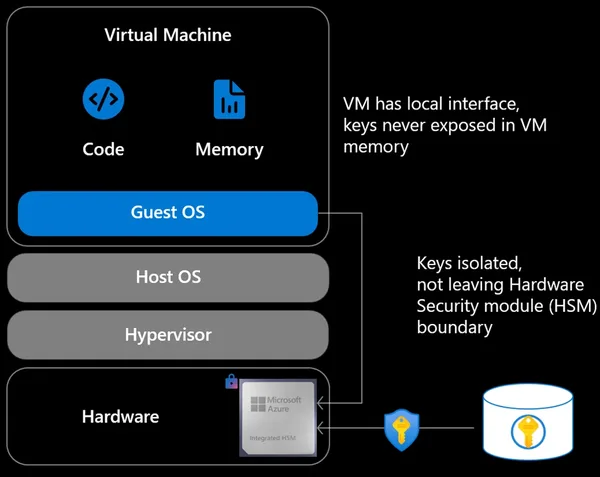

Şunu açık konuşayım: Bulutta güveni artık sadece “şifreledik, tamam” diye ele almak biraz eski kafalı kalıyor. Mesela yapay zekâ ajanları, otomasyonlar ve regülasyona takılan iş yükleri çoğaldıkça, güven dediğimiz şey uygulamanın üstüne sonradan eklenen bir kapı kilidi olmaktan çıkıyor; altyapının içine gömülmesi gerekiyor. Microsoft’un Azure Integrated HSM yaklaşımı da tam burada anlamlı hâle geliyor. Kısacası mesele, anahtarları korumak değil yalnızca (şaşırtıcı ama gerçek). anahtarların yaşadığı yeri de sıkılaştırmak (evet, doğru duydunuz)

Ben bu tip konulara hep iki açıdan bakıyorum: teknik mimarı ve işletme gerçeği. Teknik tarafta “donanım destekli koruma” kulağa hoş geliyor, fena da durmuyor. İş tarafında işe sorular daha sert oluyor: Bu gerçekten operasyonu sadeleştiriyor mu, denetimde işimizi kolaylaştırıyor mu, yoksa yeni bir bağımlılık mı yaratıyor? İşin aslı şu ki Azure Integrated HSM’nın farkı biraz burada yatıyor. Merkezî bir kasaya anahtar koymak yerine, korumayı doğrudan sunucunun içine taşıyor.

Kısa bir not düşeyim buraya.

Güven neden artık altyapının parçası olmalı?

Geçen sene, İstanbul’da finans sektöründe çalışan bir müşteride benzer bir tartışma yaşamıştık. Ekip çok iyi şifreleme kullanıyordu ama denetçi şunu sordu: “Anahtar nerede yaşıyor, kim erişiyor ve fiziksel ayrım nasıl sağlanıyor?” İşte o anda anlaşılıyor ki mesele TLS açmakla bitmiyor. Ben de AZ-500 hazırlığı yaparken aynı şeyi tekrar tekrar gördüm; kontrol listesi doluyor ama güven modeli hâlâ kırılgan kalabiliyor.

Azure Integrated HSM’nın bana göre en kuvvetli tarafı şu: güveni ayrı bir hizmet gibi sunmak yerine platformun varsayılan davranışı hâline getirmeye çalışıyor. Bu fena değil, hatta baya iş görüyor. Çünkü kurumsal dünyada en büyük problem çoğu zaman teknoloji eksikliği değil; tutarlılık eksikliği oluyor. Bir ekip doğru yapı kuruyor, diğer ekip kopyalarken yarım bırakıyor, sonra denetim günü geliyor ve ortalık karışıyor.

Ha bu arada, küçük ekiplerle büyük kurumlar arasında ciddi fark var. Startup tarafında genelde “işlesin — ki bu tartışılır — yeter” mantığı baskın oluyor; hız önemli. Kurumsal tarafta işe mevzu bambaşka: KVKK, sektör regülasyonları, iç denetim, müşteri taahhütleri… Büyük yapıda donanım destekli güvenlik sadece teknik tercih değil, aynı zamanda yönetişim aracı gibi çalışıyor.

Bence burada kaçırılmaması gereken nokta şu: bulut sağlayıcısı size sadece kaynak vermiyor artık; aynı zamanda güven sınırlarını da tanımlıyor. Bu güzel bir şey ama henüz ham tarafları var. Mesela bazı ekipler için böyle donanımsal soyutlama katmanı ekstra görünürlük ihtiyacı doğurabilir. Kağıt üstünde iyi… Sız hiç denediniz mi? pratikte gözlem araçlarını iyi kurmazsanız kör uçuş başlıyor.

Open source hamlesi neden önemli?

Açık konuşayım, “güven” kelimesi satıcı beyanıyla pek beslenmiyor artık (yanlış duymadınız). Bilhassa devlet kurumları, finans kuruluşları ve sovereign cloud senaryolarında insanlar tek cümleye bakmıyor; tasarımı görmek istiyorlar. Microsoft’un firmware’i, driver’ı ve yazılım yığınını açık kaynaklaştırma niyeti tam da bu yüzden önemli. Şeffaflık bazen pazarlama cümlesi gibi durur ama doğru yapılınca baya somut fayda verir.

Ne yalan söyleyeyim, 2019’da Ankara’da yaptığımız bir özel bulut projesinde benzer bir durumla karşılaşmıştık. Müşteri tarafı “kapalı kutu” çözüme mesafeli duruyordu çünkü üçüncü taraf denetimi zorlaşıyordu. O zaman şunu net görmüştüm: Teknik olarak çok iyi olan ürün bile açıklanamıyorsa kabul görmeyebiliyor. Azure Integrated HSM için de açık kaynak adımı bu yüzden değerli; insanlar sadece “bize güvenin” demesini değil, “buyurun inceleyin” demesini seviyor.

Şeffaflık tek başına güven üretmez; ama incelenebilir olmayan hiçbir şey de uzun süre güven vermez.

E tabi her open source hikâyesi mucize değil. Kodun açılması tek başına neredeyse tüm riskleri silmez; bakım modeli, katkı süreci ve sürüm disiplini hâlâ kritik kalır. Yanı burası biraz piyano gibi… tuşlar ortada diye herkes konser veremez.

FIPS 140-3 Level üç ne anlatıyor?

Şöyle ki, Bazı okuyucular için FIPS etiketleri kuru gelebilir ama işin sahadaki karşılığı gayet net: daha kuvvetli kurcalama direnci, daha sıkı izolasyon. Anahtar çıkarımına karşı ciddi bariyerler demek bu (evet, doğru duydunuz). Regüle sektörlerde çalışan biriyseniz bunu duyunca gözünüz parlıyor zaten.

Bir bankacılık projesinde geçen yıl yaşadığım ufak bir hata var mesela… Donanım köküne dayalı bir yapı kurarken beklemediğimiz şekilde attestation zinciriyle ilgili doğrulama hatası aldık. Sebep basitti ama sınır bozucuydu: ortam değişkenlerinden biri test ile prod arasında farklıydı. Çözümü bulmamız yarım gün sürdü; olayın kendisi değil. Dersiydi önemli olan — en alt katmandaki güven mekanizması bile çevresel tutarsızlıktan etkilenebiliyor.

Maliyet ve operasyon açısından ne değişiyor?

Maliyet kısmında herkes önce lisans fiyatına bakar ama asıl para çoğu zaman operasyon yükünde saklıdır. Donanım destekli güvenlik düzgün tasarlanmışsa anahtar yönetimi süreçlerini sadeleştirir, audit hazırlığını hızlandırır. Bazı manuel kontrolleri azaltır. Bu da özellikle enterprise tarafta gerçek tasarruf yaratır.

Peki neden?

| Senaryo | Küçük ekip / Startup | Büyük kurum / Enterprise |

|---|---|---|

| Anahtar yönetimi | Daha basit merkezî servis yeterli olabilir | Donanım destekli izolasyon daha mantıklı |

| Denetim ihtiyacı | Sınırlı olabilir | Sık ve detaylı denetim gerekir |

| Maliyet odağı | Aylık faturayı düşük tutmak öncelik olur | Operasyon riski azaltmak daha değerlidir |

| Kabul hızı | Daha hızlı karar alınır | Daha çok onay süreci olur |

TL bazında düşündüğünüzde resim biraz daha netleşiyor aslında… Küçük işletme için ekstra karmaşıklık bazen pahalıya gelir çünkü ekip zamanı kıymetlidir. Ama bankalar, kamu kurumları veya sağlık sektörü gibi yerlerde uyumluluk maliyeti zaten oyunun parçasıdır; orada ucuz çözüm çoğu zaman pahalıya patlar.

Eğer bütçeniz sınırlıysa her şeyi donanıma taşımak zorunda değilsiniz mesela. İlk adım olarak mevcut Key Vault mimarinizi temizleyin, erişim politikalarını sıkıştırın, sonra gerçekten yüksek hassasiyetli iş yüklerini ayrı değerlendirin derim ben… Her veri için aynı zırh gerekmiyor.

Nereden başlamalı?

- Kritik anahtarları ve iş yüklerini sınıflandırın.

- Anahtar yaşam döngüsünü haritalayın: üretimden rotasyona kadar.

- Denetim gereksinimini netleştirin; hangi kontrol hangi regülasyonu karşılıyor görün.

- Pilot ortamda ölçün: gecikme, operasyon yükü ve entegrasyon etkisi ne oluyor bakın.

Kurumlar için pratik yorumum: iyi fikir mi, abartı mı?

Bence bu doğru yönde atılmış bir adım ama hâlâ eksik olan şey görünürlük tarafı olabilir (özellikle büyük yapılarda). Güvenliği donanıma gömmek kulağa sert geliyor bir düşüneyim… fakat operasyon ekibi ne olduğunu anlayamazsa benimsemek zorlaşıyor. Ben Logosoft’ta danışmanlık verdiğim projelerde hep şunu görüyorum: teknik doğruluk yetmiyor, anlatılabilirlik de lazım.

2024’ün sonlarında Gebze’deki bir üretim firmasına yaptığımız değerlendirmede benzer konu gündeme gelmişti. Onlarda OT sistemleri ile bulut arasında kriptografik sınırlar vardı ve yönetim şunu soruyordu: “Bunu nasıl kanıtlayacağız?” İşte açık kaynak bileşenler burada işe yarar çünkü dış doğrulama mümkün hâle gelir. Bence Azure’un yaptığı hamle stratejik olarak akıllıca.

AI ajanları çağında neden daha kritik?

Ajan temelli sistemler artık sadece API çağrısı yapmıyor; veri çekiyor, karar veriyor,iş akışı tetikliyor. Böyle olunca anahtarı — ki bu tartışılır — korumak yetmiyor,anahtara giden yolun da sağlam olması gerekiyor. CodeAct ya da A2A tarzı iletişim modellerinde bile kimlik,yetki,anahtar zinciri birbirine bağlanıyor.

Eğer AI sisteminiz müşteri verisine dokunuyorsa — hele. Finans veya sağlık alanındaysa — ben bu konuyu lüks değil temel ihtiyaç olarak görüyorum. Açıkçası bazı startup’lar buna erken aşamada yatırım yapmak istemeyebilir, haklılar (ben de ilk duyduğumda şaşırmıştım). Ama enterprise dünyasında “sonra bakarız” yaklaşımı genelde olay büyüyünce geri dönüyor,ve geri dönüş hiç keyifli olmuyor (ciddiyim)

Şimdi gelelim işin can alıcı noktasına.

Sahadan kısa notlarım

Tuhaf ama, Bazen teoriden çok saha konuşur. Bir kere AZ-104 laboratuvar hazırlığı yaparken standart anahtar koruma modelini test ediyordum; yanlış RBAC ataması yüzünden loglara erişememiştim. Sorun küçük görünüyordu ama bana büyük resmî hatırlattı:güvenlik katmanlarının biri aksarsa diğerlerinin değeri düşüyor. Donanım tabanlı yaklaşım da bunun daha sert versiyonu gibi düşünün.

Neyse uzatmayayım,bu tür teknolojilerde en sevdiğim şey şu:doğru yerde kullanılırsa sistemi sadeleştirir,yanlış yerde kullanılırsa gereksiz ağırlık getirir. O yüzden her müşteriye aynı reçete yok. Kimine Key Vault + sıkı politika yeter,kimine donanımsal izolasyon şart olur.

Sıkça Sorulan Sorular

Azure Integrated HSM nedir?

Yanı, Azure Integrated HSM, aslında Azure sunucularına gömülü donanım tabanlı bir güvenlik modülü. Yanı kriptografik anahtarları hem fiziksel hem de mantıksal saldırılara karşı daha sağlam koruyor. Mesela finans veya sağlık gibi regüle sektörlerde bence ciddi bir avantaj sağlıyor.

Anahtar yönetimi servisi varken neden buna ihtiyaç duyulur?

İlginç olan şu ki, Her senaryoda mecburiyet yok açıkçası, ama bazı iş yüklerinde merkezî servis tek başına yeterince güçlü izolasyon veremiyor. Donanım destekli yaklaşım, hani anahtarı işlem katmanına yakın tutarak ekstra bir koruma katmanı ekliyor. Denetim tarafında da artısı var tecrübeme göre.

Küçük şirketler için mantıklı mı?

Küçük bir detay: Küçük şirketlerde önce sadelik şart. Veri hassasiyeti yüksek değilse mevcut Key Vault düzeni zaten yeterli olabiliyor (inanın bana). Ama müşteri verisi gerçekten kritikse, bence küçük bir pilot yapmakta fayda var.

Açık kaynak olması güvenliği azaltmaz mı?

Doğrusu, Aslında tam tersi. Yanı doğru yönetilen projelerde açık kaynak, incelenebilirliği artırıyor. Tabiî kodun açılması tek başına mucize değil; bakım süreci ve katkı modeli de sağlam olmalı. Bence şeffaflık ile disiplin birlikte yürüyünce gerçek güvenlik ortaya çıkıyor.

Kaynaklar ve İleri Okuma

- Cosmos DB Azure RBAC Entegrasyonu: İki Dünya Birleşiyor:

- Kubernetes v1.36 User Namespaces GA Root Artık Gerçek Root Değil:

Bu içerik işinize yaradı mı?

Benzer içerikleri kaçırmamak için beni sosyal medyada takip edin.

Yorum gönder