Geçen hafta bir müşteride tam bu konuyu konuştuk: güvenlik raporu var, risk listesi var,. Ekipteki herkes aynı şeyi farklı anlıyor (şaşırtıcı ama gerçek). Biri “kritik” diyor, diğeri “öncelikli”, bir başkası işe “bunu sonra bakarız” modunda. Güvenlik çıktısı üretmek kolay aslında. Önü insanın kafasına oturtmak? İşte o zor.

GitHub’ın security assessments içine Copilot eklemesi bana bu yüzden bayağı mantıklı geldi. Secret risk assessment ya da Code Security risk assessment sonucundan direkt Copilot’a geçip açıklama almak, sonra da ne yapacağını adım adım görmek… Kağıt üstünde küçük bir şey gibi görünüyor; ama pratikte, özellikle güvenlik ekibi ile yazılım ekibi aynı masada değilse, bu özellik aradaki o klasik tercüman boşluğunu kapatıyor ve fark gerçekten hissediliyor.

Bilmem anlatabiliyor muyum, Ben Azure ve Office 365 tarafında yıllardır şunu gördüm: insanlar çoğu zaman riski bilmiyor değil, riski yorumlayamıyor. AZ-500 çalışırken de bunu çok net hissetmiştim; teknik kontrol başka şey, operasyonel karar başka şey. Bir ekranın sana “şu secret sızmış olabilir” demesi yetmiyor. Hemen ardından “neden önemli?”, “hangi sistem etkilenir?”, “ilk hangi adımı atayım?” sorularının cevabı lazım. Copilot burada devreye giriyor işte.

Evet, doğru duydunuz.

Neden Bu Küçük Güncelleme Aslında Önemli?

Bakın şimdi, güvenlik araçlarının en büyük derdi genelde veri eksikliği değil. Bağlam eksikliği. Bir rapor sana 14 tane uyarı verir. Hangisi gerçekten iş akışını durdurur, hangisi sadece gürültüdür — bunu anlamak zaman alır, ciddi zaman. İşte yeni Copilot deneyimi tam oraya oynuyor: sonuç ekranından çıkmadan açıklama alıyorsun.

2019’da bir bankacılık projesinde benzer bir tablo yaşamıştık. Logosoft’ta çalıştığımız ekipte SIEM uyarıları artmıştı ama operasyon tarafı panikteydi, çünkü her alarm eşit derecede ciddiye alınıyordu. O zaman öğrenmiştim şunu: iyi güvenlik sadece daha fazla alarm demek değil, daha iyi önceliklendirme demek. Burada da mantık aynı.

Şimdi gelelim işin can alıcı noktasına.

Bir de şu var. Yöneticiler için raporların dili çoğu zaman fazla teknik kalıyor. “Secret exposure score”, “code scanning alert severity”, “remediation path” gibi terimler güzel dürüyor. Toplantıda biri kalkıp “peki ne yapacağız?” dediğinde cevap biraz havada kalabiliyor — bu sahneyi kaç kere yaşadım bilseniz. Copilot’un bu noktada doğal dille konuşması fena değil, hatta baya işe yarıyor.

Güvenlik çıktısını anlaşılır hâle getirmek bazen yeni bir araçtan daha değerlidir; çünkü ekipler çoğu zaman çözümü değil, problemi yorumlamakta zorlanıyor.

Sekiz Satırlık Sihir Değil, Doğru Bağlam Meselesi

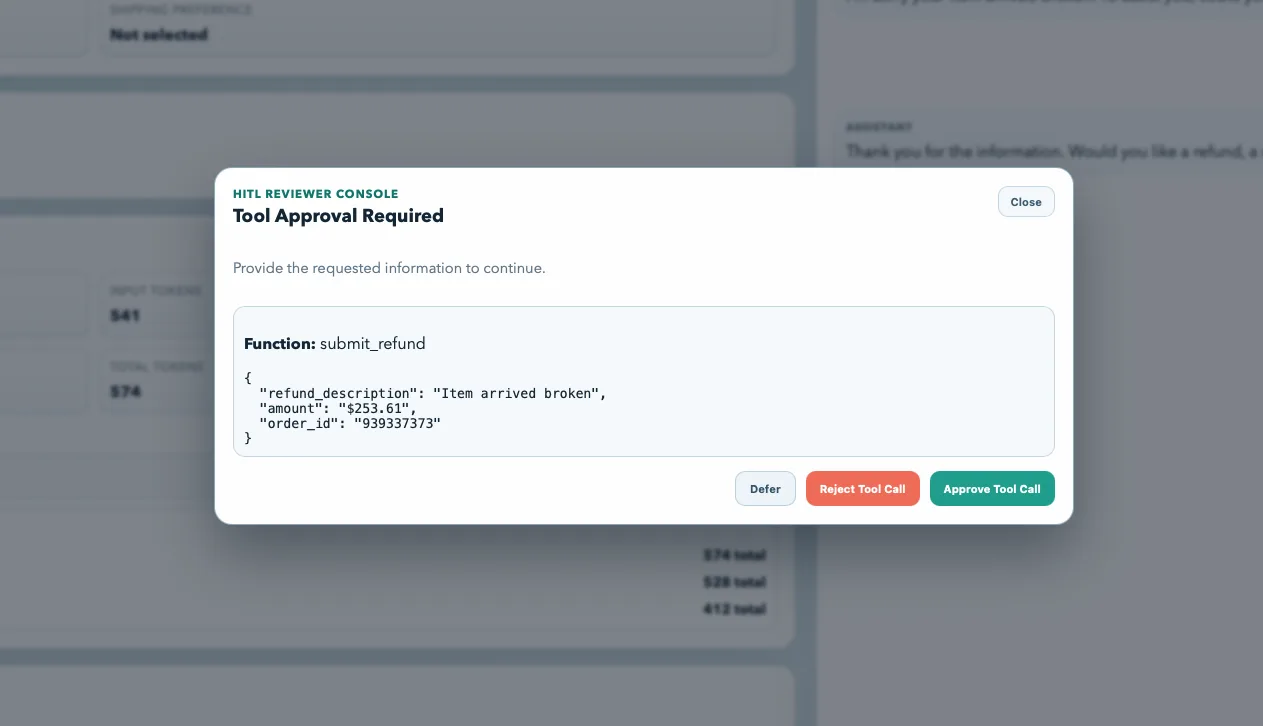

Bu özelliği sadece “Copilot geldi” diye okumak bence eksik olur. Buradaki kritik nokta bağlamla birlikte gelmesi. Yanı genel sohbet ekranına gidip rastgele soru sormuyorsun; doğrudan assessment sonucunun içinden giriyorsun (kendi tecrübem). E peki, sonuç ne oldu? Bu küçük detay aslında çok önemli, çünkü modelin önünde zaten ilgili sinyal var — farkı yaratan da bu.

Bakın, Mesela secret risk assessment’ta çıkan bir bulgu düşünün: yanlışlıkla repo içine düşmüş bir API anahtarı. Bunu gören biri önce paniğe kapılıyor. Sonra sorular geliyor peş peşe: Anahtar aktif mi? Hangi servislere erişiyor? Rotasyon gerekiyor mu? Erişim izleri var mı? Copilot bu soruları sıraya koyabiliyorsa değer yaratır; koyamıyorsa. Işe yaramaz.

Bunu biraz açayım.

Geçen ay İstanbul’daki bir SaaS firmasında benzer bir senaryo anlattım; ekip secret scanning sonuçlarını görüyordu ama aksiyon listesi dağınıktı. Onlara şunu söyledim basitçe: alarm kutusunu karar kutusundan ayırın. Yeni deneyim tam da bunu yumuşatıyor gibi görünüyor. Henüz ham tarafları var mı? Var tabii. Her öneriyi körlemesine uygulamak doğru olmaz. Daha fazla bilgi için GitHub’un Mart 2026 Dersi: Dayanıklılık Kağıt Üstünde Değil yazımıza bakabilirsiniz.

| Senaryo | Klasik yaklaşım | Copilot destekli yaklaşım |

|---|---|---|

| Küçük startup | Tek kişi tüm uyarıları elle okur | Aksiyon önerisini hızlıca görür, zamanı kurtarır |

| Enterprise ekip | Güvenlik ve geliştirme arasında gidip gelinir | Aynı bulgu için ortak açıklama ve ilk adım alınır |

| Düşük olgunluk seviyesi | Bulgular ertelenir | Önceliklendirme biraz daha netleşir |

Sahada Bende Uyandırdığı İlk İzlenim

Açık konuşayım: ben bu tarz özelliklerde önce temkinli olurum. Demo ile gerçek hayat arasında bazen uçurum oluyor. Mesela güvenlik tarafında söz konusu olan şey yalnızca hız değil; doğruluk, denetlenebilirlik ve uyum da var. Bunları gözden kaçırmak kolay oluyor heyecanla bakınca.

Yine de GitHub’ın buradaki yönü doğru görünüyor (inanın bana). GitHub Security sekmesindeki değişiklikleri yazarken de benzer şeyi söylemiştim; kullanıcıya sadece veri vermek yetmiyor, önü eyleme çevirmek gerekiyor. Bu yeni Copilot akışı da tam oraya dokunuyor.

İtiraf edeyim, Bir arkadaşım Londra’daki fintech şirketinde buna benzer yardımcı akışlar kullanmaya başladıktan sonra triage süresini ciddi biçimde düşürdüklerini anlattı; yaklaşık üç ay içinde takım haftalık inceleme toplantılarını yarıya indirmişlerdi. Ben duyunca önce abartı sandım açıkçası. Ama sonra mantığını görünce şaşırmadım: insanlar kararsız kaldığında yapay zekâdan kısa özet almak gerçekten çok iş görüyor. GitHub Secret Scanning API ve Webhook İyileştirmeleri yazımızda bu konuya da değinmiştik.

Nerede Çok İşe Yarar?

- Kritik secret bulgularında ilk aksiyon planını çıkarmakta

- Kod güvenliği taramalarında bulgunun nedenini sade dille anlatmakta

- Sponsor veya yöneticiye kısa durum özeti vermekte

- Ekip içi triage toplantısını kısaltmakta — ciddi fark yaratıyor

Nerede Dikkat Etmek Gerekir?

Tabii her şey güllük gülistanlık değil. Eğer organizasyonda süreç yoksa Copilot sadece süslü bir yardımcının ötesine geçemez. En iyi ihtimalle hız bir düşüneyim… kazandırır; kötü ihtimalle — ve bu daha tehlikeli — yanlış rahatlama verir. Güzel özellik ama henüz pişmesi lazım diyelim. Microsoft Foundry Mart 2026: Sahadan İlk İzlenimler yazımızda bu konuya da değinmiştik. GitHub Copilot’un PR Etkisi Ölçülüyor: Yeni Metrikler yazımızda bu konuya da değinmiştik.

Ayrıca güvenlik ekiplerinin bazı soruları modelden değil politikadan cevap bekler: kim onaylayacak, hangi SLA geçerli olacak, hangi istisna kabul edilir? Bunlar otomasyonla tek başına çözülmez. Çözülmüş gibi görünse de çözülmez.

Küçük Takımlar İçin Rahatlık, Büyük Kurumlar İçin Disiplin

Açık konuşayım, Küçük bir startup iseniz mesele nispeten basit: az kişiyle çok iş yapıyorsunuz ve her dakika değerli. Orada Copilot’un sunduğu bağlamsal açıklama gerçekten nefes aldırır. Ciddi söylüyorum.

Ama enterprise tarafta konu değişiyor. Orada tek hedef hız değil; iz bırakmak, denetimden geçmek ve standartlaştırmak gerekiyor. Bu yüzden benim bakış açıma göre en iyi kullanım senaryosu şu: önce Copilot’u kullanarak ilk yorumu alırsınız, sonra bunu kendi runbook’unuzla karşılaştırırsınız, sonra karar verirsiniz. Sıra bu olmalı. GitHub Bildirimlerinde Sıralama Geldi: Küçük Detay mı? yazımızda bu konuya da değinmiştik.

Vallahi, Büyük kurumlarda, özellikle finans. Sağlık sektöründe gördüğüm problem şu oluyor: herkes aynı dashboard’a bakıyor ama herkes başka karar veriyor. AZ-305 sınavına hazırlanırken mimarı kararların neden sadece teknik olmadığını çok düşünmüştüm; burada da aynı mesele var. Operasyonel mimarı meselesi bu, hani “nasıl çalıştıracağız?” sorusu.

Araya gireyim: Neyse uzatmayalım. Eğer süreçlerinizi olgunlaştırdıysanız bu özellik güzel bir hızlandırıcı olur. Süreçleriniz yoksa önce temel disiplin kurulur, sonra Copilot gelir. Tersini yapmak genelde hayal kırıklığıyla bitiyor — bunu sahalarda defalarca gördüm.

# Basit düşünce modeli

Assessment Result

├─> Risk açıklaması

├─> Önerilen ilk adım

├─> İlgili sahip/owner

└─> Takip edilen düzeltme kaydı

# Pratikte aradığınız şey:

# "Bana sorun ne?" + "Şimdi ne yapayım?" + "Kim ilgilenecek?"

Bence Asıl Kazanç Nerede?

Hani, Bana kalırsa en büyük kazanç iletişim katmanında geliyor. Güvenlik uzmanı ile developer aynı kelimeyi kullanıp farklı şeyi kastettiğinde işler yavaşlıyor — bu yavaşlama bazen haftaları buluyor. Copilot burada çevirmen gibi davranabiliyor. Kusursuz değil, hmm, bazen saçmalıyor da. Ama günlük hayatta yeterince iş görüyor (evet, doğru duydunuz). Hani o meşhur toplantılarda biri raporu açar da kimse anlamaz ya — işte orayı yumuşatıyor.

Bir de şunu tekrar söyleyeyim: security assessments sonuçları artık sadece liste olmaktan çıkıp küçük bir rehber hâline geliyor. Ben bunu sahada severim. Çünkü insanlar teoriden çok yol haritasına ihtiyaç duyuyor — bu değişmiyor, hiç değişmedi. Logosoft’ta geçen yıl yaptığımız bir Azure güvenlik değerlendirmesinde de müşteriye tam bunu anlatmıştık: “rapor güzel, ama esas mesele rapordan sonra ne yaptığın.”

Sıkça Sorulan Sorular

Copilot security assessments içinde ne yapıyor?

Copilot, assessment sonucunu bağlamıyla birlikte açıklamaya yardımcı oluyor ve sonraki adımlar için yön veriyor (kendi tecrübem). Yanı yalnızca bulguyu göstermekle kalmıyor, nasıl ilerleyebileceğinizi de sadeleştiriyor.

Bütün kullanıcılar mı kullanabiliyor?

Hayır, bu deneyim organization admins ve security managers için sunuluyor gibi görünüyor. Yanı erişim rol bazlı ilerliyor ve herkes için açık olmayabilir.

This feature secret risk assessment için mi yoksa code security için mi?

İkisi için de geçerli görünüyor: secret risk assessment ve Code Security risk assessment sonuçlarından doğrudan erişilebiliyor. Ve sonuç: farklı türdeki riskleri aynı yardım mekanizmasıyla yorumlayabiliyorsunuz.

Kurum içinde hemen devreye almak mantıklı mı?

Eğer temel güvenlik süreçleriniz oturduysa evet, mantıklı olabilir. Ama runbook ve onay akışınız zayıfsa önce onları toparlamak daha doğru olur; aksi halde araç faydalı olsa bile süreç sizi yine yavaşlatır.

Kaynaklar ve İleri Okuma

Microsoft Azure Security Dokümantasyonu

Şahsen, GitHub Code Security Resmî Dokümantasyonu

The GitHub Blog Resmî Yayınları

İçeriği paylaş:

📬 Bu yazıyı faydalı buldunuz mu?

Azure, DevOps ve bulut teknolojileri hakkında güncel içerikler için beni takip edin!

Yorum gönder